Nel lontano 2022 avevamo raccontato di Symbiote, un malware con delle peculiarità che lo rendevano molto difficile da rilevare. Una delle problematiche emerse in quell’articolo era l’impossibilità di capire quanto il problema fosse diffuso poiché l’unica via per identificarlo era attraverso l’analisi di query DNS e attività di rete sospette.

Musica per le orecchie dei malintenzionati che volessero continuare a lavorarci sopra, ed infatti la notizia che raccontiamo oggi parla di Auto-Color, che potremmo definire una variazione sul tema, la cui scoperta da parte dei ricercatori di Palo Alto Networks è stata pubblicata lo scorso 24 febbraio.

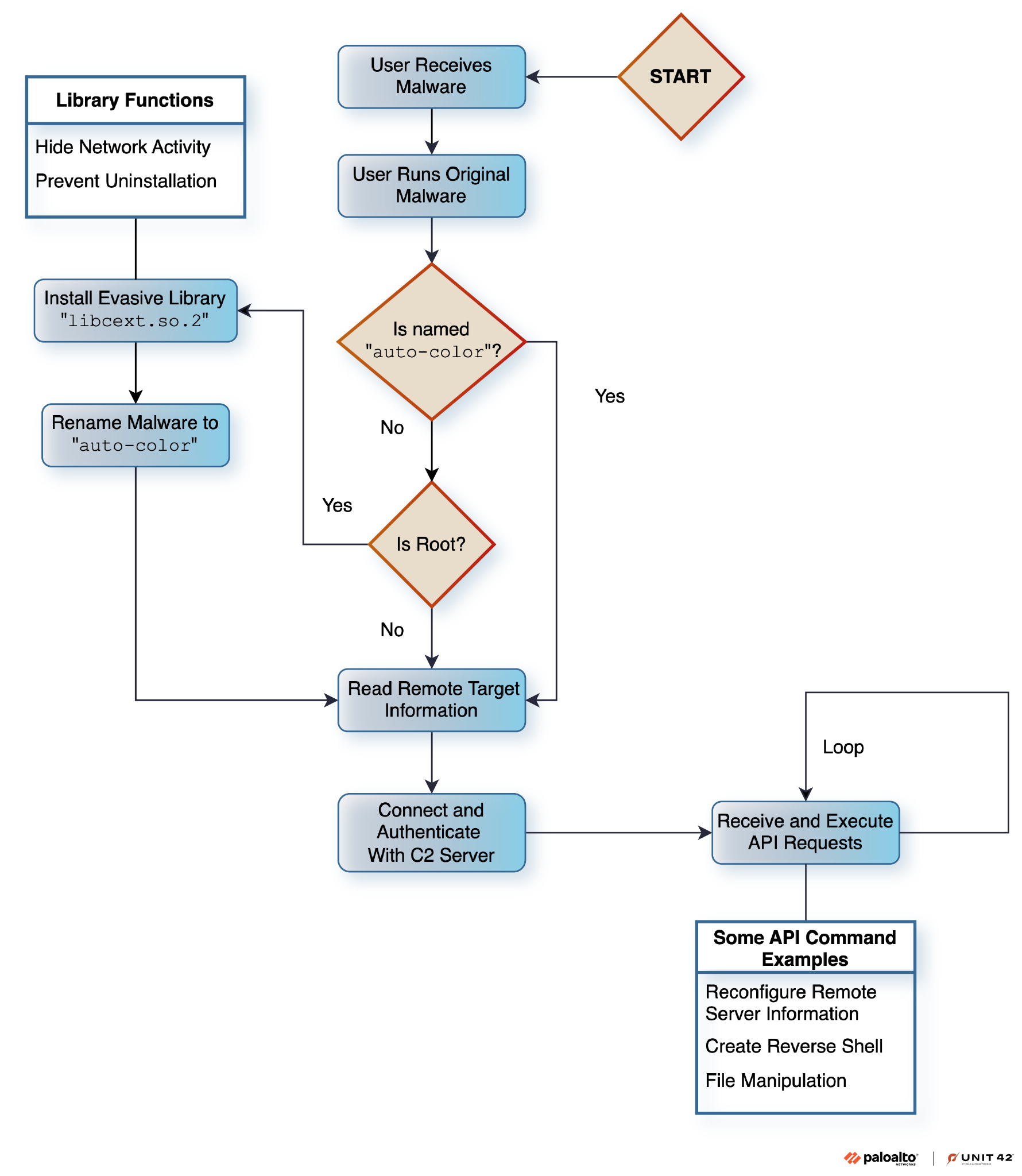

Come Symbiote, anche Auto-Color impiega diversi metodi per evitare il rilevamento, come l’utilizzo di nomi di file dall’aspetto innocuo per l’esecuzione, il nascondere le connessioni di remote command-and-control e l’implementazione di algoritmi di crittografia proprietari per nascondere le informazioni di comunicazione e configurazione.

Una volta installato, Auto-color consente agli autori delle minacce l’accesso remoto completo alle macchine compromesse, rendendo molto difficile la rimozione senza software specializzato.

Carino eh?

Nell’articolo di Palo Alto Networks vi è uno schema riassuntivo che ricorda quello presentato nell’articolo in merito a Symbiote e che spiega perché è stato scelto il nome auto-color (di fatto, è così che il malware si rinomina una volta installato):

La parte più preoccupante, così come per il suo predecessore, è relativa a quanto bene il malware sa nascondersi, infatti l’articolo offre un’ampia analisi delle librerie che vengono installate nel sistema e che, affiancandosi ai workload esistenti, consentono di evitare che il traffico di rete relativo al controllo remoto ed a tutte le altre attività fraudolente venga rilevato.

Di fatto Auto-Color evolve Symbiote con nuove tecniche di evasione che ne rendono ancora più difficile la rilevazione, e la complessità dell’analisi raccontata dai ricercatori non fa che confermare quanto il problema sia grave.

L’articolo chiude con alcune indicazioni di compromissione, ossia di file che potrebbero essere presenti sui sistemi infetti, ma, come scritto, la rilevazione è la parte più complessa di questa minaccia.

Occhi aperti!

Da sempre appassionato del mondo open-source e di Linux nel 2009 ho fondato il portale Mia Mamma Usa Linux! per condividere articoli, notizie ed in generale tutto quello che riguarda il mondo del pinguino, con particolare attenzione alle tematiche di interoperabilità, HA e cloud.

E, sì, mia mamma usa Linux dal 2009.

English (US)

English (US)