La posizione ufficiale dell’azienda, che smentisce il data breach, contrasta con le verifiche condotte da CloudSEK e da giornalisti investigativi, che confermano l’autenticità dei dati e l’impatto reale su numerosi clienti.

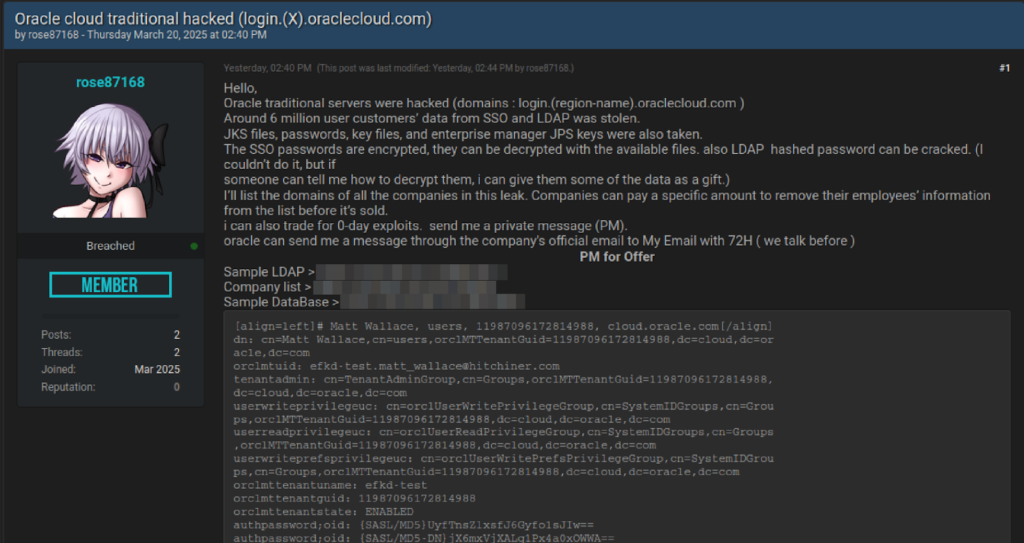

Una grave falla di sicurezza potrebbe aver colpito i server di autenticazione SSO e LDAP di Oracle Cloud, nonostante le continue smentite dell’azienda. Secondo quanto scoperto dal sistema di monitoraggio delle minacce XVigil di CloudSEK, un attore della minaccia identificato con lo pseudonimo “rose87168” starebbe vendendo online circa 6 milioni di record sensibili esfiltrati direttamente dall’infrastruttura cloud del colosso statunitense.

L’origine dell’attacco

La scoperta risale al 21 marzo 2025, quando gli analisti di CloudSEK hanno individuato l’offerta dei dati su forum nel dark web. Il presunto hacker afferma di aver avuto accesso ai sistemi sfruttando una vulnerabilità sull’endpoint di login login.(region-name).oraclecloud.com, una porta di accesso critica utilizzata per l’autenticazione federata degli utenti Oracle.

Il database sottratto conterrebbe:

- File JKS (Java KeyStore),

- Password SSO criptate,

- File di chiavi crittografiche,

- Chiavi JPS dell’Enterprise Manager.

Un attacco mirato e sofisticato

Secondo CloudSEK, l’attaccante sarebbe attivo sin da gennaio 2025, ma solo recentemente avrebbe iniziato a monetizzare i dati. Oltre alla vendita, rose87168 sta offrendo incentivi a chiunque sia in grado di aiutarlo a decriptare le password SSO e LDAP. Inoltre, l’hacker sta contattando direttamente le aziende colpite, esortandole a pagare un “riscatto” per la rimozione dei dati.

Il numero dei tenant coinvolti sarebbe superiore a 140.000, tra cui numerose aziende e agenzie governative. Alcuni dei domini trapelati sembrano appartenere ad ambienti di test, ma in molti casi si tratterebbe di dati reali, come confermato da più organizzazioni contattate da media specializzati.

Indizi concreti di violazione

Tra i segnali più preoccupanti, vi è la prova che l’attore della minaccia sarebbe riuscito a creare un file sul server pubblico login.us2.oraclecloud.com, ospitato da Oracle. Il file, che conteneva l’indirizzo email dell’hacker, è stato pubblicato su Archive.org ed è stato verificato da diverse fonti.

Inoltre, rose87168 avrebbe avviato una comunicazione diretta con Oracle, inviando un’email a [email protected] e affermando di aver “trovato una vulnerabilità massiva” che gli ha consentito l’accesso ai dati di 6 milioni di utenti. Uno scambio successivo, non verificato ma condiviso con BleepingComputer, mostrerebbe una risposta proveniente da un presunto contatto di Oracle con email @proton.me.

Oracle smentisce tutto

Nonostante le evidenze, Oracle continua a negare categoricamente qualsiasi violazione, dichiarando:

“Non c’è stata alcuna violazione di Oracle Cloud. Le credenziali pubblicate non appartengono a Oracle Cloud. Nessun cliente Oracle Cloud ha subito una violazione o ha perso dati.”

La posizione ufficiale dell’azienda, tuttavia, contrasta con le verifiche condotte da CloudSEK e da giornalisti investigativi, che confermano l’autenticità dei dati e l’impatto reale su numerosi clienti.

Una falla nota?

Il server oggetto dell’attacco, secondo un’analisi di CloudSEK, eseguiva Oracle Fusion Middleware 11g almeno fino a febbraio 2025. Questa versione è nota per essere vulnerabile alla falla CVE-2021-35587, una criticità che consente accessi non autenticati a Oracle Access Manager.

Se confermata, la violazione rappresenterebbe una delle più gravi mai subite da Oracle, non solo per la quantità di dati esfiltrati, ma per il fatto che l’attacco sembra aver colpito il cuore dell’infrastruttura di login cloud dell’azienda.

Mentre Oracle continua a minimizzare, cresce la preoccupazione tra le aziende potenzialmente coinvolte. Gli esperti di sicurezza consigliano a tutte le organizzazioni che utilizzano Oracle Cloud di ruotare le credenziali LDAP/SSO, rafforzare le misure di autenticazione (inclusa MFA) e attivare immediatamente i protocolli di risposta agli incidenti.

Questa smentita, però, è in contrasto con le prove raccolte da BleepingComputer, che ha ricevuto ulteriori campioni di dati trapelati e ha contattato le aziende coinvolte.

English (US)

English (US)