Il Report 2024 di ENISA sulla sicurezza cibernetica nell’UE rilasciato dalla European Union Agency for Cybersecurity, in partnership con il gruppo di cooperazione NIS e la Commissione Europea, analizza lo stato dell’arte in 27 Stati membri. Sottolineando il pericolo (in costante aumento) di violazioni, le criticità nella gestione delle vulnerabilità e l’atavica mancanza di esperti cyber.

Scarica il “2024 Report on the State of the Cybersecurity in the Union” di ENISA

Restituire ai decisori politici dell’UE un’analisi fondata su dati concreti in merito allo sviluppo e alle capacità di cybersecurity a livello europeo, nazionale e sociale. È il principio sui cui fonda il Report 2024 di ENISA sulla cybersecurity nell’Unione Europea, che analizza lo stato della sicurezza cibernetica in 27 Stati membri, sottolineando il pericolo (in costante aumento) di violazioni, le criticità nella gestione delle vulnerabilità nonché la carenza di cyber esperti.

Secondo il rapporto della European Union Agency for Cybersecurity (documento che, a livello temporale, segue il Threat Landscape report 2024 riferito al periodo luglio 2023-giugno 2024 e commentato su Cybersecurity Italia da Stefano Mele, Head of Cybersecurity & Space Law Department, Gianni & Origoni) si è registrata un’importante escalation di attacchi alla sicurezza cibernetica sia per la varietà sia per il numero di incidenti e l’impatto conseguito.

DDoS e ransomware gli attacchi più segnalati

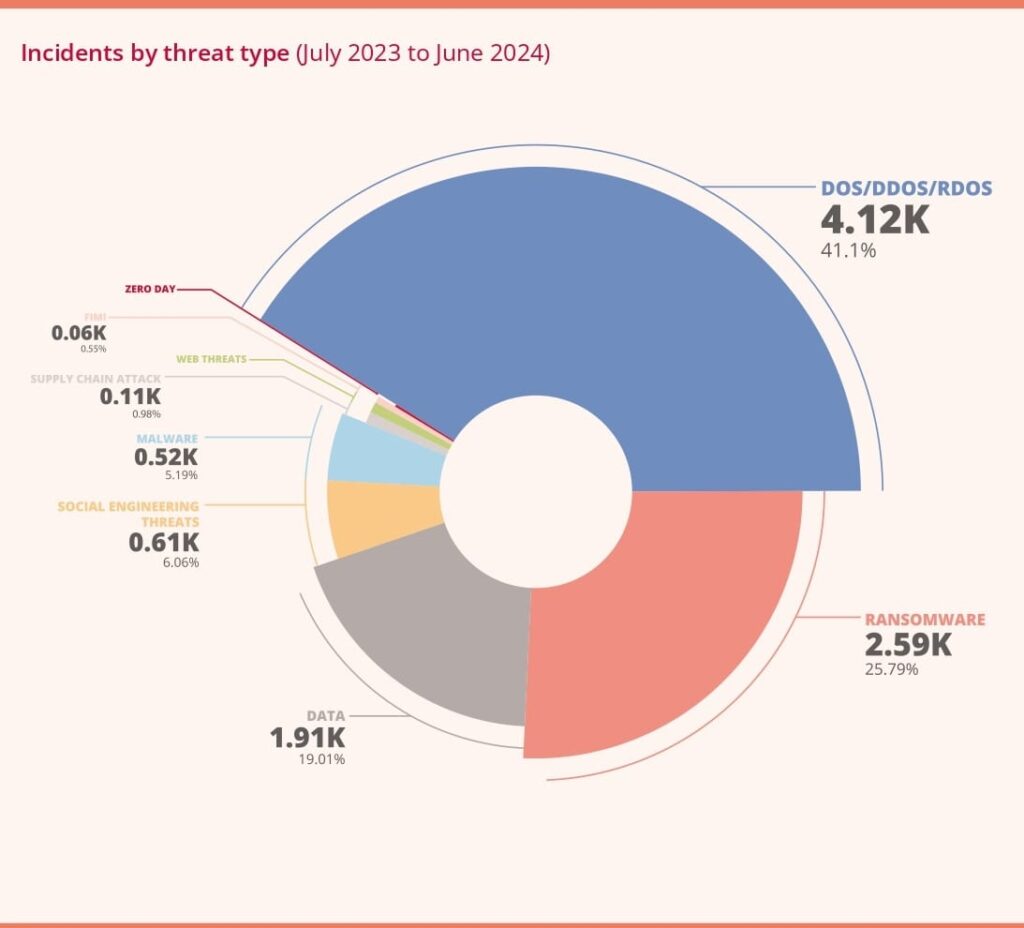

Il Rapporto identifica il livello di rischio informatico nell’Unione Europea come “sostanziale”, con una rilevante frequenza e sofisticazione dei cyberattacchi. Nello specifico, dal report ENISA Threat Landscape 2024 emerge che gli attacchi Denial of Service (DoS/DDoS/RDoS) e il ransomware sono le forme di attacco informatico più segnalate, rappresentando oltre la metà degli eventi osservati (seguiti da minacce contro i dati, come violazioni o fughe di dati).

Detto che il ransomware prosegue ad essere una minaccia notevole, evolve verso l’esfiltrazione dei dati – tra gli esempi tangibili ricordiamo il cyberattacco a Synlab Italia, con il ransomware Black Basta che ha esfiltrato 1,5 terabyte di dati sensibili – e colpisce, in primis, le PMI (che, da parte loro, tendono a non riportare gli incidenti per timori reputazionali oppure assenza di consapevolezza. Un fenomeno che ostacola la completa comprensione del panorama delle minacce informatiche). E ancora, il ransomware a doppia estorsione è diventato comune, e i cyber criminali impiegano tecniche di ingegneria sociale e intelligenza artificiale per ingannare le vittime.

Il Report individua tra le principali cyber minacce le compromissioni nella Supply Chain (sono incrementati gli attacchi che fanno leva sui fornitori come vettore per raggiungere obiettivi ultimi) e la gestione delle vulnerabilità (solo il 37% degli Stati membri ha implementato una politica nazionale per la Divulgazione Coordinata delle Vulnerabilità – CVD, definito nella norma ISO/IEC 29147 è l’iter mediante il quale vendor e ricercatori cooperano per individuare soluzioni che riducano i rischi associati alle vulnerabilità di sistema), lasciando spazi di miglioramento nella gestione di patch e aggiornamenti critici.

PA e Trasporti i settori più esposti alle minacce

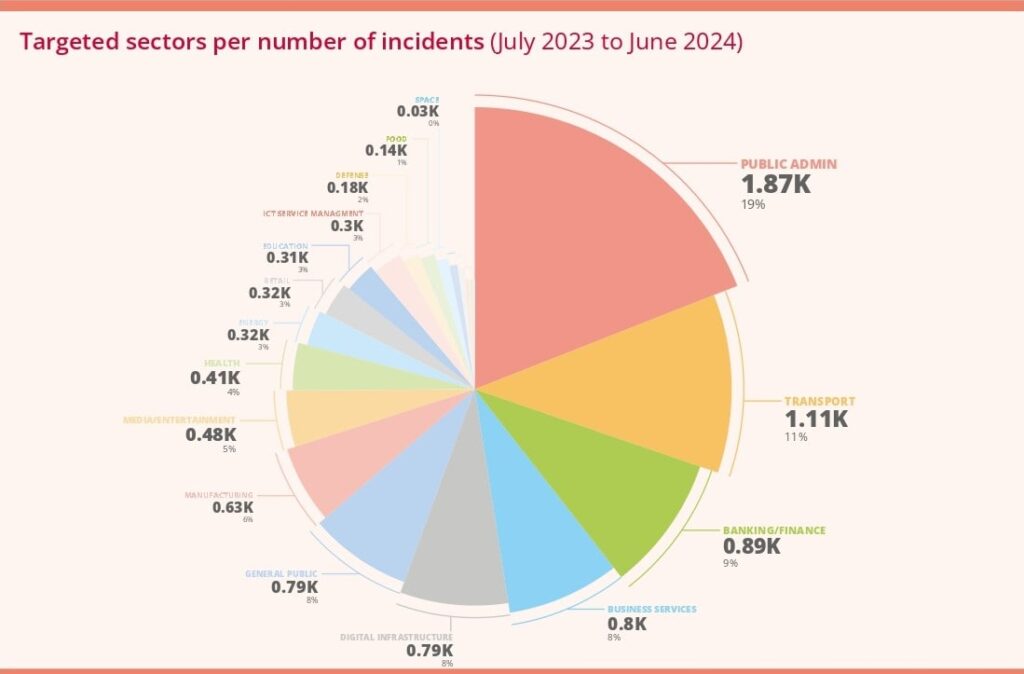

Nell’era digitale che ha delineato un ambiente costantemente interconnesso, nessun comparto è immune ai cyberattacchi. Dal rapporto ENISA Threat Landscape 2024 – la cui pubblicazione giunge in un momento decisivo, nel bel mezzo dell’attuazione della Direttiva NIS2, che introduce una serie di nuovi obblighi per i settori critici, ridefinendo il quadro normativo dell’UE in materia di sicurezza cibernetica – emerge che il 19% degli attacchi informatici ha colpito la Pubblica Amministrazione e l’11% il settore dei trasporti.

Gli attacchi informatici all’infrastruttura digitale e al comparto bancario hanno costituito, rispettivamente, il 9% e l’8% degli eventi complessivi. In parallelo, un rilevante 8% degli attacchi cibernetici ha colpito la società civile (“grande pubblico”), senza un comparto particolare. Il Report evidenzia poi come i settori critici, oggi, appaiano più eterogenei in termini di dimensioni e criticità, e questo rende più complessa la supervisione nonché l’attuazione uniforme delle misure di cybersecurity

Non tralasciando il fatto che, in materia di cyber defence, la carenza di esperti nel comparto ICT e cybersecurity rientra tra le sfide fondanti: in tal senso, l’introduzione della Cybersecurity Skills Academy intende colmare questo gap, ma i progressi non sono rapidi.

Raccomandazioni di ENISA per la cybersecurity

A fronte dello scenario sopra rimarcato, il report 2024 di ENISA rilascia una serie di raccomandazioni per migliorare il livello di sicurezza cibernetica. Indicazioni che spaziano dallo sviluppo di un approccio armonizzato nella raccolta di dati settoriali rilevanti (per migliorare la maturità e la criticità della cybersecurity nei vari comparti) al considerare una valutazione del rischio nazionale facendo leva su un approccio all-hazards, individuando tutte le cause che possono portare a deviare dai risultati aspettati in materia di protezione di reti, sistemi ed ambienti fisici. Al contempo, con il sostegno della Commissione UE e di ENISA, gli Stati membri potrebbero offrire una serie di autovalutazioni e test di stress alle entità coperte dalla NIS2.

Infine, come anticipato, secondo il rapporto ENISA Threat Landscape 2024, l’8% degli incidenti ha colpito la società civile, veicolando tecniche di ingegneria sociale e manipolazione delle informazioni. Va da se che una popolazione ben consapevole e con buone pratiche di igiene informatica è più resistente alle cyber minacce, anche in rimando all’obiettivo fissato su questo fronte dalla comunicazione EU “Digital Compass: The European Way for the Digital Decade”: approdare, entro il 2030, alla percentuale dell’80% di cittadini tra i 16 e i 74 anni con competenze digitali di base.

English (US)

English (US)